Ein unverzichtbares Instrument erfolgreicher Cybercrime-Ermittlungen

Cyber Threat Intelligence (CTI) stellt eine methodische Brücke zwischen technischer Analyse und kriminalistischer Ermittlungsarbeit dar. Ähnlich wie die digitale Forensik unterstützt CTI bei Cybercrime-Ermittlungen, indem sie technische Spuren in einen strukturierten Kontext einordnet und damit Ermittlungsansätze verdichtet und priorisiert.

Der Begriff Cyber Threat Intelligence (CTI) ist im Bereich der Cybersicherheit schon seit langer Zeit etabliert und entwickelte sich zur eigenständigen Disziplin. Seine Wurzeln liegen in klassischen nachrichtendienstlichen Analyseverfahren in Kombination mit der technischen IT-Sicherheitsforschung. CTI beinhaltet den strukturierten Prozess des Sammelns, Verarbeitens und Analysierens von Informationen über Angreifer, um deren Motive, Ziele, Fähigkeiten und Methoden zu verstehen. CTI kann man somit auch als Sammlung von evidenzbasiertem Wissen bezeichnen1, mit dem Ziel, Kontext, Indikatoren, Mechanismen und praktisch umsetzbare Empfehlungen für den Schutz von IT-Systemen zu liefern, um gegen bekannte Akteure und zukünftige potenzielle Angriffe aktiv vorgehen zu können.

Es ist aufgrund der hochdynamischen Bedrohungslage im Cyberraum notwendig, CTI proaktiv anzuwenden, da Täter und Tätergruppierungen ihre Methoden kontinuierlich und rasch den Gegebenheiten anpassen. Für Bereiche wie Cybercrime, Crime as a Service (CaaS) bis hin zu Advanced Persistent Threats (APTs) liefert Cyber Threat Intelligence wertvolle Einsichten in die Taktiken, Techniken und Methoden (TTPs).

In der Praxis wird CTI als „Intelligence Product" häufig von externen Cybersicherheitsunternehmen bezogen. Diese stellen umfassende Analysen zu Akteuren, deren Infrastruktur, Kampagnen und Angriffsindikatoren bereit. Diese Daten ermöglichen es Unternehmen und Organisationen, ihre Schutzmaßnahmen ständig anzupassen und eine jeweils aktuelle Risikoeinschätzung in diesem Bereich durchführen zu können.

Natürlich besteht auch die Möglichkeit, auf Basis vielfältiger offener Quellen und freier Plattformen wie zum Beispiel MISP2 oder OpenCTI3 sich eigene CTI-Strukturen aufzubauen. Allerdings erfordert dies kontinuierliche Pflege, personelle Ressourcen und fachliche Expertise. Unabhängig vom technischen Ansatz stellt sich an diesem Punkt nun die zentrale Frage: Welche Bedeutung hat Cyber Threat Intelligence für die polizeiliche Ermittlungsarbeit?

Cybercrime-Ermittlung und CTI

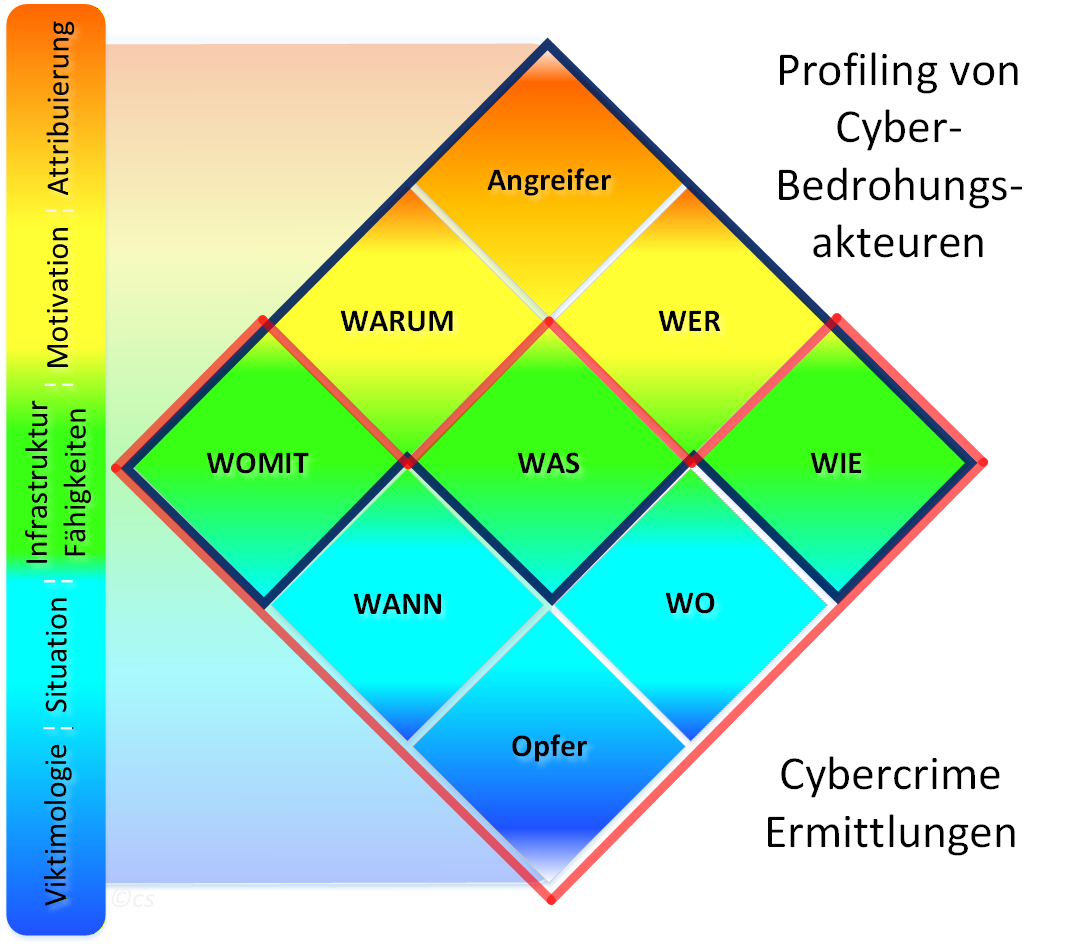

Bei Cyber Threat Intelligence hat sich das Diamond Model der Angriffsanalyse4 etabliert, mit dem sich Cyberbedrohungen beschreiben und auch strukturiert analysieren lassen. Dieses Modell beschreibt Vorfälle anhand der vier Kernelemente: Angreifer, Fähigkeit, Infrastruktur und Opfer. Es kann auch um zusätzliche Merkmale wie etwa Zeit, Phase, Ergebnis, Richtung, Methodik und Ressourcen erweitert werden. Dieses Modell lässt sich mit den Grundlagen kriminalpolizeilicher Ermittlungen perfekt ergänzen:

Grundlegende Konzepte der traditionellen Polizeiarbeit, wie beispielsweise die „7 Goldenen W" (Wer, Was, Wann, Wo, Wie, Womit, Warum), werden auch bei digitalen Ermittlungen eingesetzt. Während analoge Spuren natürlich bei der kriminalpolizeilichen Fallbearbeitung weiterhin von Bedeutung sind, hat sich die Anzahl möglicher digitaler Spuren in den vergangenen Jahrzehnten exponentiell erhöht.

Bei Cybercrime-Ermittlungen beginnen die Ermittler üblicherweise mit der Viktimologie, da sie zumeist als Erstes durch eine Anzeige feststellen, wer oder was das Ziel des Angriffs war. Dazu wird natürlich auch die gesamte Situation erhoben, um zu verstehen, wann und wo genau der Vorfall stattgefunden hat. Dabei wird von den Ermittlern versucht, zu rekonstruieren, was genau wie passiert ist und mit welchen Werkzeugen und Techniken die Täterschaft vorgegangen ist. Diese Analyse dient nicht nur der Tatrekonstruktion, sondern auch der Einschätzung der Fähigkeiten und Professionalität der Akteure. Zudem können anhand der erhobenen Indikatoren des Angriffs (IoCs) Ermittlungsansätze festgestellt werden, um beispielsweise die technische Infrastruktur, die für den Angriff verwendet wurde, zu ermitteln. Hat man die wesentlichen Eckdaten erhoben, dann kann man häufig bereits die Motivation der Täterschaft herleiten.

Digitale Ermittlungen im Cybercrime-Bereich sind von großen Datenmengen, hoher Komplexität und dem Bedarf zwischenstaatlicher Kooperationen sowohl im polizeilichen als auch im justiziellen Bereich geprägt. Trotz dieser Herausforderungen bleibt das übergeordnete Ziel – die Attribuierung, also die Identifizierung eines konkreten Akteurs oder einer Angreifergruppierung oder zumindest von Teilen davon.

CTI als integraler Bestandteil moderner Strafverfolgung von Cybercrime

Werden klassische Cybercrime-Ermittlungen mit Methoden der Cyber Threat Intelligence zusammengeführt, entsteht ein einheitlicher analytischer Rahmen. Dieser Rahmen verbindet Viktimologie, Lagebild, Infrastruktur- und Fähigkeitsanalyse, Motivbewertung und Attribuierung und erlaubt neben einer präzisen Analyse auch proaktive Ermittlungsansätze (sofern rechtlich möglich).

Strafverfolgungsbehörden, die CTI-Methoden systematisch in ihre Ermittlungen integrieren, gewinnen tiefere kontextuelle Einblicke, erzielen schneller Durchbrüche bei den Ermittlungen und stärken ihre Kooperationen mit Wissenschaft und Industrie.

Zwar sollte heute jeder Cybercrime-Ermittler grundlegende Prinzipien von CTI verstehen und anwenden können, jedoch umfasst Cyber Threat Intelligence eine Vielzahl spezialisierter und vor allem technischer Fähigkeiten, wie beispielsweise Infrastructure Hunting (das Ermitteln der von der Täterschaft genutzten technischen Infrastruktur), Threat Actor Profiling (die Erstellung eines Täterprofils), Schadcode-Analysen oder OSINT-Recherchen. Diese Kompetenzen lassen sich – ähnlich wie in der digitalen Forensik – effizient in spezialisierten Einheiten bündeln und unterstützend in Ermittlungen einbringen.

Ein vergleichbares Modell existiert bereits im Bereich der Kryptowährungsermittlungen, die sich aufgrund ihrer Komplexität und Dynamik in Österreich und vielen anderen Ländern als eigene Spezialdisziplin etabliert haben. Während grundlegende Konzepte langfristig gültig bleiben, verändern sich die Werkzeuge, Muster und Strategien von Täterschaften laufend. Vor diesem Hintergrund erscheint es nur konsequent, Cyber Threat Intelligence ebenfalls als spezialisierte Disziplin zur Unterstützung von strafrechtlichen Ermittlungen mit Cybercrime-Bezug zu etablieren. CTI kann Ermittler im Bereich von Cybercrime im engeren, aber auch im weiteren Sinne gezielt unterstützen und stellt somit einen wesentlichen Baustein moderner, wirksamer Strafverfolgung im digitalen Raum dar.

Fazit

Cyber Threat Intelligence ist kein rein technisches Hilfsmittel der IT-Sicherheit, sondern eine konsequente Weiterentwicklung klassischer Ermittlungstätigkeit im digitalen Raum. Angesichts zunehmend professioneller, arbeitsteiliger und international agierender Täterstrukturen im Cybercrime ist eine rein reaktive Ermittlungsführung nicht mehr ausreichend.

Strafverfolgungsbehörden sollten Cyber Threat Intelligence daher systematisch in Cybercrime-Ermittlungen integrieren. CTI ermöglicht es, Einzelfälle zu Kampagnen zusammenzuführen, technische Spuren mit Täterprofilen zu verknüpfen und Ermittlungsansätze sowie auch gesamte Fallkomplexe gezielt zu priorisieren. Dies führt nicht nur zu schnelleren Attribuierungen, sondern auch zu einem nachhaltigen strategischen Erkenntnisgewinn über Täterstrukturen und deren Vorgehensweisen.

Für eine effiziente digitale Polizeiarbeit im Cybercrime-Bereich sind folgende Punkte wesentlich:

- CTI als fixen Bereich etablieren, unterstützend für Cybercrime-Ermittlungen, vergleichbar mit digitaler Forensik oder Kryptowährungsermittlungen.

- Plattformen wie beispielsweise MISP und OpenCTI zur Analyse, aber auch zum Informationsaustausch nutzen, um immer am aktuellen Stand zu sein.

- Spezialisierte CTI-Kompetenzen bündeln, um Ermittler operativ zu unterstützen (z. B. Threat Actor Profiling, Infrastructure Hunting, Malware Analysis).

- Kooperationen mit Wissenschaft, CERTs und Industrie über den CTI-Bereich ausbauen, um gemeinsam in derselben Sprache strategische Erkenntnisse austauschen zu können.

Wer Cybercrime wirksam bekämpfen will, muss Akteure, Methoden und Netzwerke systematisch verstehen. Cyber Threat Intelligence liefert dafür den methodischen Rahmen – und ist damit ein unverzichtbarer Bestandteil moderner Strafverfolgung.

Externe Quellen

Gartner definiert Threat Intelligence als „evidence-based knowledge, including context, mechanisms, indicators, implications and actionable advice …" (zitiert nach CrowdStrike, „Cyber Threat Intelligence Explained"): crowdstrike.com ↩︎

MISP (Malware Information Sharing Platform) für Strafverfolgungsbehörden: misp-lea.org ↩︎

OpenCTI, freie Plattform um CTI-Wissen zu sammeln, strukturieren und analysieren: github.com/OpenCTI-Platform ↩︎

Veröffentlichung des „Diamond Model of Intrusion Analysis" im Jahr 2013 von Sergio Caltagirone, Andrew Pendergast und Christopher Betz: apps.dtic.mil ↩︎